زندگی انسان امروز خواهی نخواهی با مباحث حوزه فناوری ارتباط گره خورده است. ارتباطات و شبکه های کامپیوتری یکی از مهمترین بخش های حوزه فناوری اطلاعات است به همین دلیل امنیت شبکه یکی از دغدغه های اصلی این حوزه به حساب می آید. تعداد مقاله امنیت شبکه بسیار محدود است به همین دلیل کاربران نمی توانند به طیف وسیعی از اطلاعات دسترسی داشته باشند. با توجه به اهمیت این مبحث، این مقاله به دانستنی های لازم در خصوص امنیت شبکه اختصاص یافته است.

امنیت شبکه چیست

امنیت شبکه یا network security به مجموعه اقداماتی اطلاق می شود که از بروز مشکلات امنیتی در بستر شبکه جلوگیری می کند. این اقدامات شامل راهکار های متنوع نرم افزاری و سخت افزاری است. در واقع می توان گفت روش های تامین امنیت توسط رول ها (Roles) پیاده سازی می شود. رول ها همان دستور و وظایف تعریف شده در سیستم های نرم افزاری و سخت افزاری است.

امنیت شبکه و راهکارهای آن

برای کنترل امنیت در انواع مقیاس ها به کارگیری راهکارهای ارائه شده در زیر می تواند مفید واقع شود. لازم به ذکر است در مباحث مطرح شده برخی از مقیاس ها کوچک و قابل حذف هستند اما در صورت اهمیت داشتن امنیت بالا، اجرایی کردن تمامی این موارد الزامی است.

- کنترل دسترسی (Access control)

- نرم افزار های مقابله با ویروس و بدافزار (Antivirus and antimalware software)

- امنیت نرم افزار (Application security)

- تحلیل عملکرد و تعیین معیار ها (Behavioral analytics)

- جلوگیری از دست رفتن اطلاعات (Data loss prevention)

- امنیت ایمیل (Email security)

- دیوار آتش نرم افزاری و سخت افزاری (Firewalls)

- امنیت تلفن همراه (Mobile device security)

- تقسیم بندی شبکه (Network segmentation)

- اطلاعات امنیتی و مدیریت رویداد (Security information and event management)

- شبکه خصوصی مجازی یا VPN (Virtual private network)

- امنیت وب (Web security)

- امنیت شبکه بی سیم (Wireless security)

1. کنترل دسترسی ها(Access control)

دسترسی در انواع شبکه ها اعم از بزرگ و یا کوچک باید محدود باشد. کنترل دسترس پذیری یکی از مهمترین و اساسی ترین اقدامات در راستای جلوگیری از بروز مشکلات امنیتی است. با کمک این کار افراد محدودی امکان دسترسی پیدا کردن به اطلاعات شبکه را پیدا می کنند. اعمال تعیین محدودیت ها با کمک مواردی همچون IP, Mac Address در بستر شبکه انجام می شود. یکی از راهکار های مهم دیگر در این زمینه غیر فعال کردن سرویس و پورت های غیر قابل استفاده است.

2. نرم افزارهای مقابله با ویروس و بدافزار(Antivirus and antimalware software)

یکی از موارد ضروری در شبکه ها استفاده از آنتی ویروس و ضد بدافزار است. در این دو ابزار رول هایی تعریف شده است که مانع از رخ دادن مشکلات متعدد امنیتی می شود. همچنین آنها به طور مداوم تقویت و بروز رسانی می شوند. در برخی اوقات دیده شده است که نفوذ پنهانی بدافزار ها و ویروس ها، کل شبکه را با مشکلات بزرگی مواجه کرده است. برای مقابله با ویروس و بدافزار ها در شبکه های کامپیوتری ابزارهای متعددی عرضه شده که هر شرکتی با بهره بردن از آن می تواند امنیت سازمانی خود را تامین کند.

3. امنیت نرم افزار (Application security)

تنوع ساختاری نرم افزار ها بسیار زیاد است. در جهت حفظ امنیت بستر شبکه لازم است کهبرنامه نویسی نرم افزار های تحت وب و کامپیوتری با کلیه اصول امنیتی مطابقت داشته باشد. مشکلات امنیتی باید به صورت باگ هایی مشخص باشند. همچنین راهکار های حل آنها نیز باید در نظر گرفته شده باشد. در نهایت باید گفت امنیت نرم افزار در گرو عوامل متعددی همچون سرویس ها و فریم ورک ها است بنابراین هیچ کس نمی تواند مدعی این باشد که امنیت یک نرم افزار فاقد مشکل است.

4. تحلیل عملکرد و تعیین معیار ها(Behavioral analytics)

اگر رفتار های طبیعی و مجاز شبکه مشخص باشد بر اساس آن می توان کنترل عملکرد های غیر طبیعی و مشکوک را در دست گرفت. برای دست یافتن به این مهم لازم است به طور مداوم مانیتورینگ شبکه صورت گیرد.

5. جلوگیری از درز و انتشار اطلاعات(Data loss prevention)

جلوگیری از انتشارات اطلاعات مبحث بسیار گسترده ای است . این موضوع اصولا با نام استاندارد DLP شناخته می شود. در این بخش لازم است بیشترین تمرکز بر روی مبحث Data loss prevention صورت گیرد. با کارکرد اصولی این بخش ، برای تیم امنیتی شبکه این اطمینان حاصل می شود که اطلاعات محرمانه و یا حتی غیر محرمانه سازمان در اختیار سایر افراد مجموعه و یا افراد بیرون شبکه قرار نمی گیرد.

6. امنیت ایمیل(Email security)

بسیاری از هکر ها از طریق ایمیل می توانند به شبکه نفوذ پیدا کنند به همین دلیل باید از لحاظ امنیتی این بخش مورد توجه قرار گیرد. از طریق ایمیل امکان حمله فیشینگ، تزریق بدافزار و ویروس وجود دارد به همین دلیل باید تیم امنیتی راهکار های مقابله با این موضوع را در نظر داشته باشند.

7. استفاده از فایروال(Firewalls)

استفاده از فایروال در بستر شبکه می تواند به کنترل ترافیک و درخواست ها کمک کند. ابزار فایروال به صورت نرم افزاری، سخت افزاری و یا ترکیبی از این دو قابل دسترس است. با کمک این ابزار می توان اقدام به بررسی صحیح درخواست ها، تعریف و تعیین رول های کاربردی کرد. یکی دیگر از مواردی که فایروال می تواند به خوبی اجرا کند مسدود کردن درخواست های مغایر با قوانین و معیار های سطح دسترسی ها و همچنین مقابله با حملات تکذیب سرویس ( DDoS ) است.

8. امنیت تلفن همراه(Mobile device security)

دستگاه های موبایل بیشتر از گذشته اهمیت یافته است به همین دلیل می توان شاهد گسترش پلتفرم های مخصوص گوشی همراه بود. موبایل وسیله شخصی است که اصول امنیتی برای آن به درستی اجرا نشده است به همین دلیل هکرها به راحتی می توانند به این شبکه نفوذ کنند. با توجه به اینکه امنیت موبایل ها اهمیت بسیاری دارد لازم است که تیم امنیتی شبکه برای ممانعت از بروز مشکلات امنیتی در تلفن همراه راهکارهایی در نظر بگیرند.

9. تقسیم بندی شبکه (Network segmentation)

در جهت تعدیل و کنترل مشکلات امنیتی می توان اقدام به تقسیم بندی شبکه کرد. با این کار اگر بخشی از شبکه با مشکلات امنیتی مواجه شود، کل شبکه درگیر نخواهد شد.

10. اطلاعات امنیتی و مدیریت رویداد(Security information and event management)

ابزارها و سرویس هایی تعریف شده است که می توانند اطلاعات لازم برای شناسایی و پاسخ به تهدیدات را به عوامل تامین امنیت شبکه ها ارائه دهند. اصولا شرکت های ارائه دهنده راهکارهای امنیت سازمانی و شرکتی، این سرویس و ابزارها را عرضه می کنند.

11. شبکه خصوصی مجازی (Virtual private network)

در جهت تامین امنیت شبکه می توان از شبکه خصوصی مجازی با قابلیت رمزنگاری اطلاعات و تراکنش ها استفاده کرد.

12. امنیت وب (Web security)

برای برقراری امنیت وب می توان از راهکارهایی در جهت شناسایی وب سایت های مخرب و روش های مسدود کردن آنها بهره برد. لازم است به مبحث امنیت وب سایت توجه ویژه ای شود.

13. امنیت شبکه بی سیم(Wireless security)

میزان عوامل حفاظتی به کار رفته در شبکه های بی سیم بسیار کمتر از شبکه های سیمی است بنابراین باید محدودیت و کنترل این شبکه به طور ویژه مورد توجه قرار گیرد.

آشنایی با مفاهیم پایه شبکه های کامپیوتری

مقاله امنیت شبکه کامپیوتری باید بسیار ساده و کاربردی باشد به همین دلیل قبل از پرداختن به مباحث امنیت شبکه آشنایی با برخی از مفاهیم و اصطلاحات الزامی است.

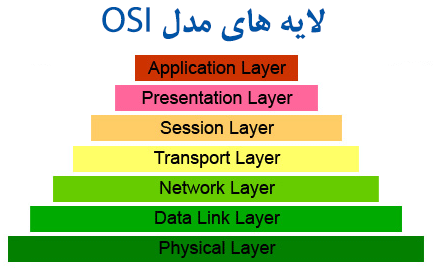

آشنایی با هفت لایه OSI

آشنایی با مفاهیم تئوری شبکه می تواند درک صحیحی از مباحث امنیت شبکه ارائه دهد. ساختار شبکه باید با استانداردهای مرسوم جهانی مطابقت داشته باشد بر همین اساس مدلی تحت عنوان مدل OSI تعریف شده است.

برای ساختار شبکه استانداردی تحت عنوان مدل OSI تعریف شده است. کلاینت در راستای پردازش، درخواستی صادر می کند. این دستور بعد از پشت سر گذاشتن 7 لایه به پاسخ مورد نظر کلانیت تبدیل می شود. پاسخ حاصل شده نیز لازم است هفت لایه ذکر شده را به صورت عکس طی کند تا به دست کلانیت برسد. همانگونه که مشهود است ابن هفت لایه نقش اساسی را در ساختار شبکه ایفا می کنند از این روز در زیر به صورت خلاصه به آنها پرداخته شده است:

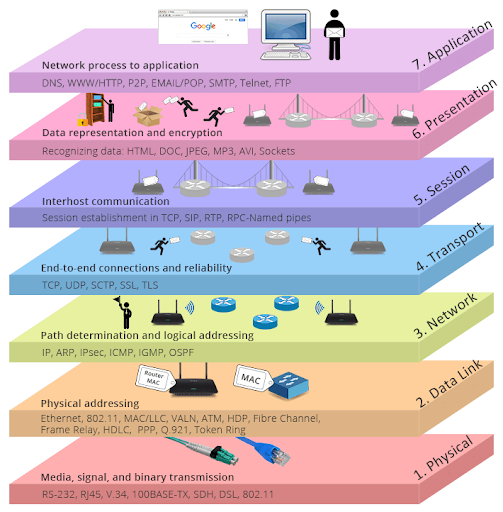

- لایه هفتم : لایه کاربردی (Application Layer)

وظیفه لایه کاربردی ارائه درخواست به سرویس مورد نظر است یعنی در این لایه به واسطه وجود برخی از ابزارها و نرم افزارها در خواست در شبکه اجرا می شود. به طور مثال وقتی در مرورگری آدرس سایت وارد می شود دستوری تحت عنوان http یا https توسط این لایه ارائه می گردد.

- لایه ششم : لایه نمایشی (Presentation Layer)

تفسیر و تعامل درخواست ارائه شده توسط لایه کاربردی توسط لایه نمایشی به لایه های پایین تر منتقل می شود. در واقع می توان گفت این لایه وظیفه ی آماده سازی درخواست ها برای پردازش و اجرا در سطح شبکه را بر عهده دارد. به طور کلی وظیفه این لایه را می توان تفسیر، رمزنگاری، فشرده سازی و … دانست.

- لایه پنجم : لایه نشست (Session Layer)

لایه نشست که لایه پنجم است اقدام به ترکیب و اعلام درخواست (به منظور ارائه آن) به سرویس مورد نظر می کند. به طور مثال این لایه درخواست برقراری ارتباط با سرویس http و یا https را اجرا می کند.

- لایه چهارم : لایه انتقال (Transport Layer)

در بستر شبکه درخواست ها برای انجام سرویس های گوناگون در مسیر خاصی قرار می گیرند. در واقع می توان گفت درخواست ها به فرمت رشته های قابل انتقال درمی آیند. این رشته های قابل انتقال در لایه چهارم به سطح شبکه منتقل می شوند.

- لایه سوم : لایه شبکه (Network Layer)

برای درک لایه سوم یعنی لایه شبکه می توان به مدیریت مرسولات مناطق پستی اشاره کرد. این لایه درخواست را به سرویس های مربوطه منتقل می کند. همچنین از آن سرویس ها نیز تاییدیه می گیرد.

- لایه دوم : لایه پیوند داده (Data link Layer)

در این لایه در جهت تعیین مقصد پاسخ درخواست، اطلاعات هویتی دستگاه های در ارتباط با شبکه مورد استفاده قرار می گیرد. سپس بعد از ورود به لایه اول یعنی کلاینت تصدیق شده، درخواست در مسیر برعکس بازگشت داده می شود.

- لایه اول : لایه فیزیکی (Physical Layer)

نوع اتصال و روش برقراری ارتباط در این لایه مشخص می شود. اصولا سخت افزارها بر اساس نوع عملکرد و ساختار به کار رفته در آنها مدل های ارتباطی متفاوتی دارند. در لایه فیزیکی شرایطی برای برقراری ارتباط بین سخت افزار و نرم افزار به وجود می آید.

ضمن تشکر از مطالعه این مقاله از شما خواهشمندیم در بخش نظرات سوالات، نظرات و ابهامات خود را مطرح بفرمایید. بدون شک نظرات شما می تواند منجر به ارتقای سطح کیفی این مقاله شود.

بدون دیدگاه